Israël et les Etats-Unis auraient voulu descendre en Flame le nucléaire iranien

Un article du Washington Post affirme que le malware Flame a été développé conjointement par les gouvernements américain et israélien pour mener une campagne de cybersabotage contre le programme iranien d'enrichissement nucléaire.

Stuxnet et Flame auraient donc les mêmes parents, les Etats-Unis et Israël. Le Washington Post cite des responsables occidentaux proches du dossier qui expliquent que la NSA américaine, chargée de l'espionnage informatique, et la CIA ont travaillé de concert avec l'armée israélienne pour concevoir Flame. Ils indiquent que l'objectif du malware était de recueillir des renseignements sur les réseaux informatiques iraniens pour faciliter de futures cyberattaques. Selon le quotidien américain, Flame a été découvert en mai dernier suite à l'enquête de l'Iran sur une opération menée unilatéralement par Israël contre le ministère iranien du Pétrole et un terminal pétrolier.

Le 1er juin dernier, le New York Times avait déjà rapporté que Stuxnet, un cheval de Troie qui avait comme cible la centrale de Natanz en Iran, avait été créé par les deux mêmes gouvernements sous le nom de code Olympic Games. Les sources anonymes du quotidien ont expliqué qu'avant de déployer Stuxnet, des logiciels de cyberespionnage, nommés balises, ont été secrètement insérés dans des ordinateurs construits par Siemens et une société iranienne. Le but de ces balises était de collecter des informations sur la façon dont l'ordinateur était employé avec les centrifugeuses d'enrichissement d'uranium et de retourner les données pour analyse.

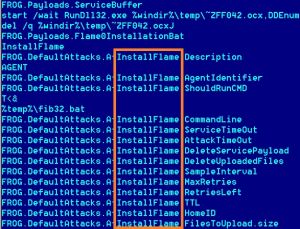

Le 11 Juin dernier, les chercheurs en sécurité de Kaspersky Lab avaient découvert un lien entre Flame et Stuxnet sous la forme d'un bout de code commun. Sur cette base, les experts estimaient que les deux menaces avaient été créées par des équipes de développement similaires. Roel Schouwenberg, chercheur principal chez Kaspersky Lab résumait ainsi la situation : « Flame a probablement été utilisé pour l'espionnage et Stuxnet pour le sabotage ».