Un nouveau « tueur » de réseaux quantiques

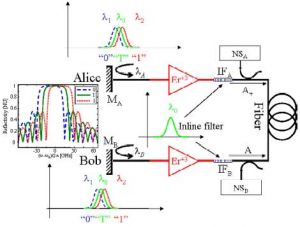

Des transmissions inviolables au prix du gigabit Ethernet : c'est à peu près ce que proposent Jacob Scheuer et Amnon Yariv, deux chercheurs de l'Ecole d'Ingénierie Electrique de l'Université de Tel-Aviv. Souvenons-nous, il y a environ un an, en décembre 2005, Lazlo Kish, de la Texas A&M Univerity mettait au point un mécanisme simplissime d'émission de clef de cryptage. Alice dispose d'un jeu de résistances, qu'elle branche, au hasard, aux bornes de la ligne de transmission. Bob tente la même expérience. Si le « bruit » de ligne est équilibré, c'est que les deux résistances sont identiques, le « bit » expédié est considéré comme bon. Si les valeurs constatées sont différentes, Bob peut extrapoler la valeur de la résistance d'Alice. Eve, l'espionne, ne peut déterminer simplement la valeur de la résistance utilisée par Bob et Alice sans injecter un courant de mesure sur la ligne et ainsi prendre le risque de se faire découvrir. Elle peut, en revanche, estimer le niveau de bruit par analyse du champ électromagnétique s'établissant autour du câble. Le procédé n'est pas irréalisable mais relativement complexe, compte tenu du niveau d'énergie très faible du rayonnement en question. C'est très exactement ce même principe que les deux gourous Israéliens ont utilisé. Mais au lieu de se servir d'un procédé de commutation de résistances à chaque extrémité de la ligne de transmission « QKD » (Quantum Key Distribution), ils emploient un laser de puissance. Le laser Alice envoie une impulsion déphasée, déphasage lui-même provoqué par un filtre chromatique qui décale la fréquence (la couleur) du faisceau originel de plus ou moins Pi/2. De l'autre côté de la ligne, Bob utilise un autre filtre de déphasage. Si les déphasages s'annulent, l'information est retenue et considérée comme bonne. Si le choix du miroir ne correspond pas à celui d'Alice, Bob comprend que c'est le second miroir qui est utilisé, et non celui qui possède les mêmes caractéristiques. Les « déphaseurs » remplacent les résistances, le procédé Kish est intact, seul le médium a changé. Pourquoi alors tant de bruit - autre que thermique- autour d'une « resucée » technologique ? Mais parce qu'il ne se développe aucun champ magnétique autour d'une fibre, donc aucune possibilité d'espionnage. L'on bénéficie également d'une rapidité de transmission de la pseudo « clef quantique qui n'utilise pas de quantum ». Le débit promis bat à plate couture les vitesses affichées par les véritables QKD. En outre, en expédiant une information lumineuse de grande puissance, et non un photon unique excessivement difficile à distinguer du bruit thermique, la méthode Scheuer/Yariv peut être utilisée sur de très longues distances, plus longues que celles atteintes de nos jours par les « records du monde » établis dans le domaine quantique. Il est alors tout à fait envisageable de crypter des flux d'information avec un véritable « one time pad » dont la longueur de clef est équivalente à celle du message transmis, et ce à faible coût, avec des fibres conventionnelles et sur de grandes longueurs. Résultat garanti incassable... si l'on ne peut attraper au vol, et sans la moindre erreur, la clef transmise sur la fibre dite de « QKD ». Bien sûr, il est toujours possible d'imaginer récupérer, en courbant fortement la fibre chargée de la transmission de clef, une partie de l'information lumineuse. C'est là une possibilité physique envisageable, mais dont la probabilité de succès est assez faible, car la « haute puissance » des lasers est toute relative. On est certes loin de la fibre noire véhiculant des photons uniques, mais l'expérience se base toutefois sur une émission présentant un rapport signal/bruit excessivement bas, afin de ne pas faciliter le travail d'un éventuel écouteur indiscret. L'insertion d'un capteur sur le trajet lumineux serait donc mis en évidence soit par une perte de signal du coté de chez Bob, soit par une atténuation telle qu'elle impacterait le résultat statistique des clefs émises. Reste que le procédé Kish/ Scheuer/ Yariv, s'il n'est pas absolument inviolable, possède un avantage indéniable : son coût de mise en oeuvre absolument ridicule, comparé à ce que l'on doit débourser pour un capteur de photon unique ou un laser atténué, donc une chance de se voir un jour industrialisé et répandu bien avant que les réseaux quantiques sortent des labos. Un bon papier de vulgarisation est disponible sur le site de Physorg, mais la substantifique moelle doit impérativement être extraite du mémoire des chercheurs de Tel Aviv.