BT propose de sécuriser le BYOD avec des solutions en mode Cloud

Dossier par Quentin Renard, 373 mots

L'arrivée du BYOD (Bring Your Own Device) ouvre de nouveaux enjeux en matière de sécurité des réseaux. Lors du salon InfoSecure 2012 à Londres, du 24 au 26 avril, BT a présenté les fonctionnalités associées de son offre Assure.

Comme nous en parlions dans un de nos précédents articles, le BYOD (Bring Your Own Device) devient l'un des enjeux majeurs pour les entreprises. Afin de sécuriser les réseaux face aux connexions de matériels extérieurs, l'opérateur BT a présenté lors du salon Infosecurity 2012 à Londres, du 24 au 26 avril, les nouveautés incorporées à son offre BT Assure. Celles-ci s'appuient sur des ressources délivrées en mode Cloud Computing.

Comme nous en parlions dans un de nos précédents articles, le BYOD (Bring Your Own Device) devient l'un des enjeux majeurs pour les entreprises. Afin de sécuriser les réseaux face aux connexions de matériels extérieurs, l'opérateur BT a présenté lors du salon Infosecurity 2012 à Londres, du 24 au 26 avril, les nouveautés incorporées à son offre BT Assure. Celles-ci s'appuient sur des ressources délivrées en mode Cloud Computing.

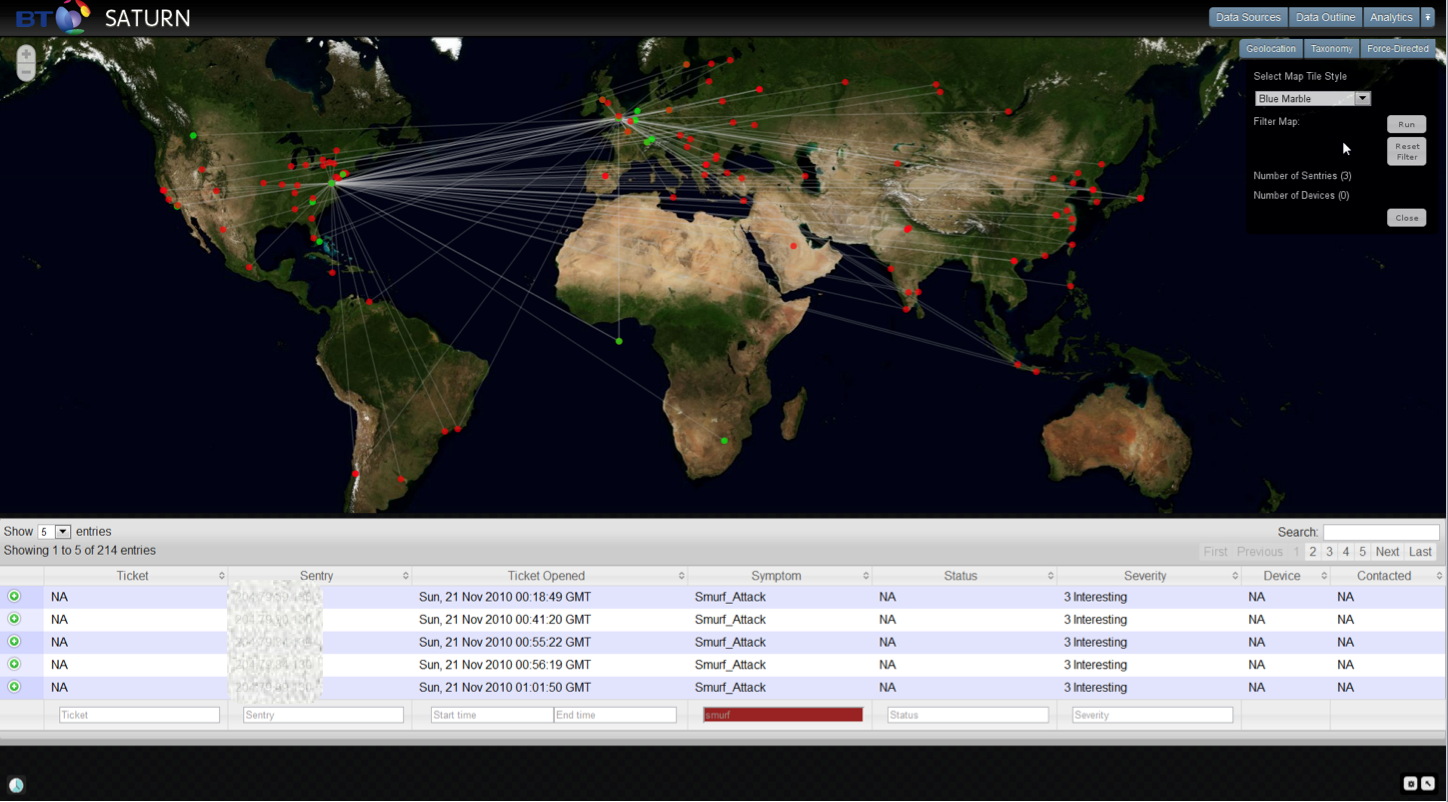

La présentation la plus marquante est celle d'Assure Analytics. Cette solution permet de repérer en temps réel à quels types d'attaques fait face le réseau interne de l'entreprise, et de livrer une cartographie précise des lieux d'attaques. Elle repose sur Saturn, un système d'analyse et de visualisation de données.

Il est alors facile de voir si les règles de sécurité mises en place dans l'entreprise sont correctes, et de les faire évoluer en temps réel, voire avec une approche pro-active, pour se prémunir des attaques.

Les offres Assure Cyber et Assure eValuator complètent Analytics, en accordant plus de contrôle dans la gestion des incidents et des évènements, en livrant des rapports interactifs et personnalisables, ainsi qu'en hiérarchisant les dépenses et les activités liées à la sécurité.

Assure Secure Web, développé avec Cisco, offre une solution de (...)

Assure Secure Web, développé avec Cisco, offre une solution de politique d'accès uniforme pour tous les appareils distants se connectant au réseau de l'entreprise. Ainsi, la personne entrant sur le réseau voit, grâce à l'intégration directe de la solution aux moteurs de recherche, les sites auxquels il a accès, ou non. Il est également offert à l'administrateur la possibilité d'avoir accès à un reporting mondial sur l'activité des matériels de l'entreprise.

La dernière démonstration, Mobility Lifecycle Management, permettait une modification des règles d'accès pour les appareils appartenant aux employés, ou à la société, ainsi que l'usage qui en était fait, en mettant à jour directement les informations dans le Cloud.

De fait, toutes ces solutions étaient centralisée au sein d'un Cloud géré par BT et délivrées en mode externalisé.