7 formations en cybersécurité bon marché ou gratuites

Des ressources gratuites ou peu onéreuses permettent à toute entreprise d'améliorer les compétences en cybersécurité de ses salariés ou à des personnes souhaitant travailler dans ce domaine d'acquérir des bases solides et, pourquoi pas, de décrocher un job.

La presse spécialisée, et parfois la presse grand public, alerte régulièrement sur la pénurie imminente de compétences dans le domaine de la cybersécurité, alimentant à la fois la peur du piratage et la surenchère entre entreprises pour recruter des ingénieurs spécialisés dans la sécurité avec cinq à dix ans d'expérience dans le petit pool d'experts disponibles. Ce qui est clair, c'est que tout cela ne va pas contribuer à accroître l'offre d'experts dans ce domaine. Alors que faire ? La réponse ? Former ou embaucher de jeunes talents en s'appuyant sur un nombre croissant de ressources de formation en ligne gratuites ou bon marché. En effet, ces formations peuvent permettre à des salariés en interne d'acquérir facilement des compétences et à des personnes intéressées par les emplois dans la cybersécurité à prouver leur valeur. Cette liste est loin d'être exhaustive, et toute suggestion d'ajout est bienvenue.

Cybrary

L'inscription à Cybrary donne droit à un tatouage gratuit ! (Crédit : Cybrary)

Cybrary est un acteur émergent de l'apprentissage virtuel à distance. Grâce aux cours dispensés par ce service gratuit, des salariés et des personnes à la recherche d'un emploi dans le domaine de la sécurité informatique peuvent obtenir leur certification CompTIA A+, CompTIA Security+, CCNA, CISSP et d'autres certifications de base. Les personnes intéressées par des emplois dans l'infosec trouveront largement leur compte dans la liste des nombreux cours gratuits disponibles sur Cybrary. La plateforme comporte aussi quelques cours payants, qui peuvent compléter la formation. Des formules d'abonnements sont également disponibles pour l'industrie et les administrations à un tarif par siège très abordable, et permettent de qualifier de manière très rentable des milliers de salariés pour des postes de cybersécurité junior.

Hack the Box

Pour être admis dans Hack the Box, il faut pirater son formulaire de connexion ! (Crédit : Hack the Box)

Pour être admis dans Hack the Box, il faut pirater son formulaire de connexion ! (Crédit : Hack the Box)

Les personnes visant des emplois plus qualifiés dans le domaine de la cybersécurité cherchent plutôt à acquérir la certification Offensive Security Certified Professional (OSCP). Pour ces prétendants, la richesse des machines virtuelles de laboratoire (VM) gratuites offertes par Hack the Box ne demande qu'à être exploitée. Inutile de dépenser des sommes faramineuses dans un lab OffSec alors qu'il est possible d'obtenir ailleurs une partie de cette formation gratuitement ou pour beaucoup moins cher... Pour sélectionner les bons candidats, Hack the Box ne demande rien de plus aux futurs utilisateurs de hacker son formulaire de connexion ! Hack the Box offre de nombreuses machines de laboratoire gratuites. Mais les utilisateurs peuvent avoir accès à des machines hors circuit et à des visites guidées pour moins de 12 euros par mois. Les entreprises et les universités peuvent également opter pour un accès global sur une base évolutive, en fonction du nombre d'utilisateurs et des tranches d'utilisation.

Pentester Academy

La panoplie du hacker n'est pas comprise. (Crédit : Pentester Academy)

Ceux qui envisagent de faire carrière dans une Red Team trouveront sans doute que Pentester Academy est une ressource abordable pour se former aux tests de pénétration, mais aussi au langage Assembly x86, au code shell, à Metasploit, aux débordements de tampon, à l'analyse légale, à PowerShell et plus encore. Pour un utilisateur individuel, l'inscription coute 99 dollars, puis 39 dollars par mois. Des formules d'abonnements sont disponibles pour les entreprises. (Pentester Academy a également mis en place un réseau de labs où les étudiants peuvent apprendre et pratiquer le travail en Red Team, mais la formule est loin d'être bon marché : il faut débourser 399 dollars pour bénéficier d'un accès de 30 jours).

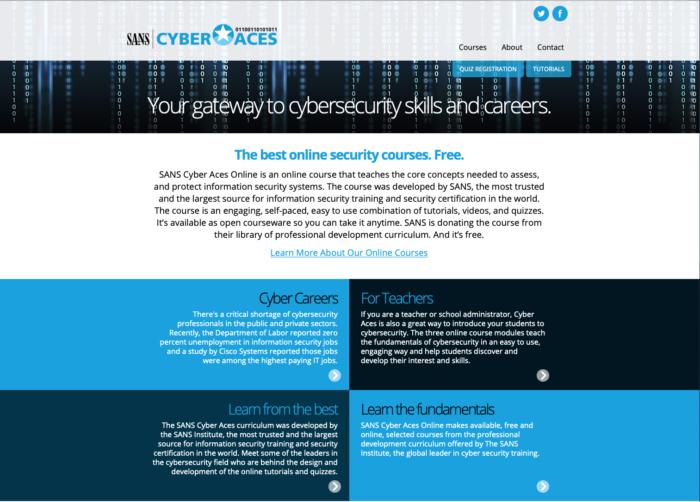

SANS Cyber Aces

Vous avez dit « SANS » et « libre » dans la même phrase ? (Crédit : SANS Cyber Aces)

Connu pour ses cours très onéreux, SANS propose également un cours gratuit sur la cybersécurité qui permet de se former aux bases - les systèmes d'exploitation, la mise en réseau et l'administration des systèmes. Cette formation est idéale pour sensibiliser les employés les moins technophiles aux questions de sécurité. Les salariés ou les personnes à la recherche d'un emploi dans le domaine de la sécurité informatique qui parviennent à achever ce cours ont également de bons atouts pour poursuivre ce genre d'études. « Le cours SANS Cyber Aces Online fournit les bases nécessaires pour évaluer et protéger les systèmes de sécurité de l'information », indique le site Web de SANS. « Le cours a été développé par SANS, la source la plus fiable et la plus importante de formation et de certification en sécurité de l'information au monde ». Plus la demande en expert en cybersécurité augmente, plus le nombre d'étudiants prêts à payer pour les excellents cours (mais coûteux) de SANS est élevé. Certes, la gratuité des cours de base permet à SANS d'augmenter son pool d'étudiants potentiels, mais elle profite aussi véritablement aux entreprises qui ont du mal à développer leur vivier de talents.

OWASP Broken Web Apps Project

C'est une sacrée app web vulnérable (Crédit : Owasp)

Une partie importante de l'apprentissage de la cybersécurité se fait en autodidacte. L'enseignement à travers les livres ne prend de la valeur que quand les élèves commencent à casser et à réparer du code. La meilleure façon d'apprendre à jouer en défense est de jouer en attaque, et le projet OWASP Broken Web Applications Project permet aux développeurs d'applications, aux testeurs d'intrusion novices et aux dirigeants qui s'intéressent aux questions de sécurité d'éprouver leur force offensive en se confrontant à une machine virtuelle installée sur leur propre ordinateur portable. Le projet OWASP Broken Web Applications Project est composé d'une machine virtuelle (VM) comportant un tas d'applications Web vulnérables et des tutoriels qui doivent permettre aux étudiants de maîtriser les différents vecteurs d'attaque. Le projet, qui va du plus simple au plus complexe, est conçu pour amener l'utilisateur à une meilleure compréhension de la sécurité des applications Web. Ce projet bien documenté est gratuit. Il est idéal pour ceux qui veulent apprendre par eux-mêmes la sécurité des applications web.

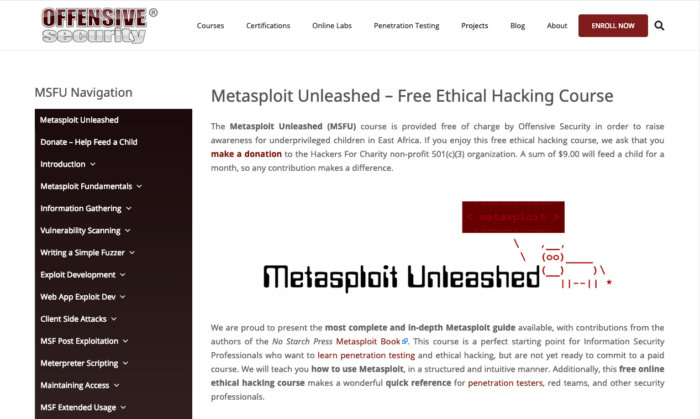

Un cours Metasploit gratuit chez Offensive Security

La vache Metasploit fait « meuh » (Crédit : Offensive Security)

Offensive Security, le créateur de la distribution GNU/Linux Kali Linux et de la certification OSCP, propose un cours en ligne gratuit sur Metasploit, l'outil d'attaque automatisé que tout le monde, ou presque, utilise aujourd'hui. « Ce cours est un point de départ idéal pour les professionnels de la sécurité informatique qui veulent apprendre les tests d'intrusion et le piratage éthique, mais ne sont pas encore prêts à s'engager dans un cours payant », indique le site Web d'Offensive Security. « Nous vous apprendrons à utiliser Metasploit de manière structurée et intuitive. De plus, ce cours gratuit de piratage éthique en ligne constitue une référence rapide de très bonne qualité pour les testeurs d'intrusion, les Red Teams et autres professionnels de la sécurité ». Étant donné la réputation d'Offensive Security en matière de qualité, de technique et de formation pratique, ça a tout l'air d'une bonne affaire. Le cours en ligne est gratuit. OffSec suggère de faire un petit don facultatif à une oeuvre caritative en retour.

Les livres No Starch Press

À la rencontre d'un extraterrestre et d'une ampoule. (Crédit : No Starch Press)

Les livres, ces ressources peu coûteuses pour l'autoformation, ça vous dit encore quelque chose ? Peu d'éditeurs offrent un rapport qualité-prix, entendez technique, aussi intéressant que No Starch Press, dont les ouvrages sur le hacking et la sécurité informatique sont écrits par certains des meilleurs spécialistes en infosec. Les tests de pénétration de Georgia Wiedman et l'analyse pratique des logiciels malveillants de Sikorski et Honig (surnommé « le livre des extraterrestres », à cause de son image de couverture) sont deux ressources d'apprentissage indispensables pour tout projet infosec ambitieux. Les éditions papier de No Starch sont aussi livrées avec une version électronique sans DRM. Mais vous pourrez toujours poser le « livre des extraterrestres » sur votre table de salon quand vous avez de la visite.