9 conseils pour améliorer la sécurité et le respect de la vie privée dans Zoom

La plateforme Zoom est devenue de facto l'application d'appel vidéo de tous ceux qui sont coincés à la maison. On dit même un zoom pour parler d'un vidéo à plusieurs. Voici quelques conseils pour préserver la confidentialité et la sécurité de vos réunions, cours et autres cessions de rattrapage.

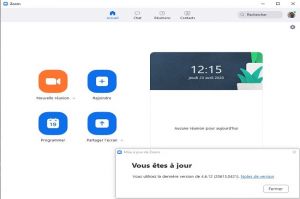

Avec le confinement, le service de vidéoconférence Zoom a connu un boom sans précédent. Dans le même, il est apparu que l'usage de Zoom n'était pas sûr à 100 %. L'entreprise a bien réagi aux critiques sur sa politique de confidentialité et à d'autres préoccupations en matière de sécurité, au point d'interrompre le développement de nouvelles fonctionnalités pour permettre à ses équipes de se concentrer en priorité sur la sécurité de la version actuelle. Mais le géant des logiciels antivirus Kaspersky affirme que les mises à jour du code ne suffiront pas à résoudre tous les problèmes de sécurité, ni tous ceux liés à la protection de la vie privée. Heureusement, plusieurs mesures peuvent déjà vous permettre de mieux sécuriser l'usage de Zoom. Voilà 9 conseils à mettre en pratique dès maintenant.

Rendre Zoom plus sûr et plus privé

1 - Utilisez une adresse électronique professionnelle

Il est tout à fait inutile de créer un compte pour participer à une réunion de Zoom. Mais si vous avez un compte Zoom et que vous devez organiser des réunions, il est préférable d'utiliser votre adresse électronique professionnelle. Vice a découvert que Zoom considérait certaines adresses électroniques (comme @yandex.kz) comme étant celles de l'entreprise du même nom et que la plateforme les partageait avec d'autres utilisateurs de Zoom. Selon Kaspersky, ce problème n'est toujours pas résolu. Donc, pour préserver votre adresse électronique personnelle privée, utilisez votre adresse professionnelle, car cela ne devrait pas poser de problème de partager cette information avec d'autres personnes.

2 - Utilisez l'authentification à deux facteurs

Zoom prend en charge l'authentification à deux facteurs (A2F). L'A2F offre un moyen beaucoup plus sécurisé de se connecter à un compte qu'une combinaison d'email et de mot de passe. L'utilisation de l'A2F avec Zoom est encore plus importante parce que tout compte Zoom est associé à un code d'identification personnel de réunion (PMI). Ce qui signifie que toute personne ayant ce code peut rejoindre n'importe quelle réunion associée à ce Personal Meeting ID. Il est donc essentiel que ce code reste aussi privé que possible.

3 - Utilisez un mot de passe de réunion

Pour éviter que des personnes se joignent à des réunions avec le numéro de réunion, Zoom impose désormais par défaut l'ajout d'un mot de passe. Vous pouvez l'ignorer, mais la protection par un mot de passe permet d'être sûr que seules les personnes que vous avez invitées à participer à votre réunion seront présentes. Ce qui limite le Zoom bombing.

4 - Ne publiez pas le lien de la réunion sur les réseaux sociaux

Quand vous partagez le lien d'une réunion avec son mot de passe, il faut savoir que le mot de passe est intégré dans le lien. Évitez absolument de publier le lien sur des médias sociaux, ou alors n'importe qui pourra l'utiliser pour se joindre à votre réunion. Ce mode intrusion a même donné lieu à une nouvelle expression : le Zoom bombing. Des individus ont fait irruption dans des cours en ligne où ils ont diffusé des contenus inappropriés aux élèves, et des trolls ont mis la pagaille dans de nombreuses réunions, proférant insultes et autres contenus offensants. Dans la mesure du possible, ces liens doivent demeurer privés et il ne faut les partager qu'avec les personnes invitées à participer à la réunion.

5 - Utilisez la salle d'attente

Cette fonction est désormais activée par défaut, mais on peut l'activer à tout moment. Toute personne participant à une réunion est d'abord accueillie dans une « salle d'attente » et l'hôte doit approuver chaque invité avant qu'il n'entre dans la réunion proprement dite. Les hôtes peuvent également renvoyer les personnes participant à la réunion dans la salle d'attente.

6 - Utilisez la version web de Zoom

Début avril, Threatpost a découvert que la version MacOS de Zoom présentait des failles de sécurité qui pouvaient permettre à un pirate d'accéder au microphone et à la webcam de l'utilisateur. Et auparavant, une vulnérabilité permettait à n'importe quel site web d'ajouter un utilisateur à une réunion sans son consentement. Ces deux problèmes ont été corrigés, mais Google interdit toujours à ses employés d'utiliser Zoom pour des réunions professionnelles sur les ordinateurs portables fournis par l'entreprise. Kaspersky déconseille également l'utilisation des des applications de vidéoconférence, car certaines peuvent comporter des vulnérabilités et, selon le fournisseur d'antivirus, la version web est plus sûre. En effet, cette dernière fonctionne en mode « sandbox » et ne dispose pas des mêmes autorisations qu'une application installée sur votre machine.

7 - Méfiez-vous des fausses applications Zoom

Si les vulnérabilités de l'application officielle Zoom posent problèmes, alors les fausses applications sont encore pires. Prompts à exploiter toutes les nouveautés, les pirates ont déjà camouflé des malwares en leur attribuant les noms d'applications de vidéoconférence populaires (dont Zoom). Denis Parinov, chercheur en sécurité de Kaspersky, a découvert que, par rapport au mois précédent, le nombre de fichiers malveillants contenant le nom de l'app Zoom et celui d'autres applications de vidéoconférence, avait triplé. La meilleure chose à faire est de télécharger l'application uniquement à partir du site officiel zoom.us et de n'installer sur votre téléphone Android, iPhone et Mac que l'application provenant des boutiques d'applications officielles.

8 - N'utilisez Zoom que sur un seul appareil

Parfois, même quand on passe par un navigateur web, celui-ci télécharge et installe automatiquement l'application Zoom. C'est pourquoi, il est conseillé de n'utiliser Zoom que sur un seul appareil, un mobile de rechange ou un ordinateur portable. Skype for Business est également compatible avec Zoom. Donc si vous y avez accès, vous pouvez utiliser cette application pour les réunions Zoom à la place.

9 - Ne pensez pas que la vidéo est cryptée

Dans ses présentations, Zoom mettait en avant le chiffrement de bout en bout de sa solution en AES-256. Mais les chercheurs en sécurité font valoir que c'est presque impossible. Quand The Intercept a demandé à Zoom si les réunions étaient vraiment cryptées de bout en bout, la plateforme a admis qu'elles l'étaient uniquement jusqu'à ce qu'elles atteignent les serveurs de Zoom, une technique dite de sécurité de la couche de transport ou TLS. La plateforme Zoom elle-même a accès à votre réunion, et potentiellement aussi, les autorités judiciaires. Zoom a également déclaré qu'elle n'avait pas directement accès aux données des utilisateurs, qu'elle ne les exploitait pas et qu'elle ne les vendait pas. Mais il est peut-être préférable d'éviter de partager des informations particulièrement sensibles pendant les meetings Zoom.