La folle croissance des failles de sécurité

L'éditeur Sourcefire a compilé les statistiques disponibles sur les failles de sécurité des vingt-cinq dernières années. La croissance quantitative fabuleuse cache de nombreuses surprises.

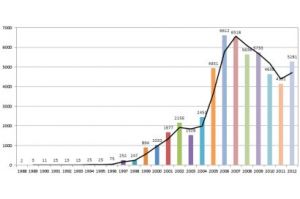

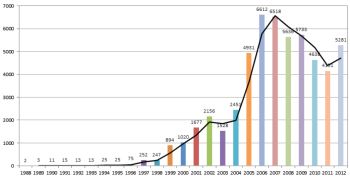

La multiplication des failles de sécurité n'est pas une illusion : de 2 pour toute l'année 1988, le marché informatique mondial est passé à 6612 en 2006 pour redescendre un peu les années suivantes. 2012 en a connu 5281. A l'inverse, les failles sont aujourd'hui moins graves que par le passé : de 100% de critiques en 1988, le taux est passé autour de 33% les dernières années.

L'éditeur Sourcefire a compilé les données disponibles sur les failles des vingt-cinq dernières années pour publier ces statistiques qui, dans les détails, révèlent quelques surprises. Linux et Microsoft sont ainsi réconciliés par ce classement qui couronne aussi largement Oracle et, plus curieusement, Apple.

Bien entendu, il ne s'agit que des failles déclarées. Il faut donc voir dans la multiplication des failles plus une croissance du nombre et de la complexité des systèmes d'information. Cette croissance est associée à un intérêt toujours plus grand pour l'exploitation des dites failles par les pirates, entraînant une démarche plus active des éditeurs ou des communautés concernés. De la même façon, là où seules les failles critiques étaient recherchées il y a quelques années, même les failles mineures sont aujourd'hui traquées.

Si on ne s'intéresse qu'aux failles les plus sévères, on trouve des résultats contrastés. Concernant les failles graves (niveau supérieur à 7 dans le recensement), le maximum est atteint en 2007 avec 3159 failles graves repérées. Ensuite, la décroissance est continue. 2012 en a connu 1760. Mais si on restreint encore plus, en ne s'intéressant qu'aux failles les plus graves, avec une note de 10, la tendance est inverse : 484 failles de ce niveau ont été repérées en 2012, ce qui constitue un record historique, juste derrière le record précédent de 475 en 2007 alors que les années intermédiaires marquaient un repli dont le point bas a été atteint en 2010 avec 258 failles de niveau 10 repérées.

La star incontestée : le buffer overflow...

La star incontestée : le buffer overflow

La nature des failles, par contre, est moins surprenante. La star de la faille reste ainsi le fameux buffer overflow depuis 25 ans avec 14% des failles détectées. Si l'on restreint aux failles les plus graves, le buffer overflow confirme sa suprématie : 23% des failles noté au moins 7 et 35% des failles de niveau 10. Il serait peut-être temps que constructeurs et éditeurs se décident un jour à mieux gérer les mémoires des machines...

L'émergence du web sur les vingt-cinq dernières années a créé un deuxième monstre sacré : la faille XSS ou cross site scripting qui représente 13% des failles. Les vedettes suivantes sont également peu surprenantes : contrôles d'accès (11%), injection SQL (10%), validation de données entrantes (10%), injection de code (7%). L'injection SQL représente 20% et l'injection de code 10% des failles de niveaux 7 et plus. Cependant, l'année 2012 a fait émerger une vedette inattendue : 776 failles ont été repérées dans le contrôle d'accès contre 727 concernant le buffer overflow. Le contrôle d'accès avait pourtant disparu du trio de tête depuis 2004.

Microsoft et Apple champions des failles mais Oracle star des failles critiques

Sourcefire a également classé les failles par éditeur ou communauté concernés. Sans surprise, sur les 25 dernières années, les champions sont Microsoft (2934), Apple (1927) et Oracle (1531). IBM est juste derrière avec 1457 failles suivi par Sun avec 1384. Le cumul d'Oracle avec son acquisition Sun surpasse donc Apple et se rapproche de Microsoft avec 2915 failles. Cisco (1147), Mozilla (1095), Linux (944), HP (925) et Adobe (818) ne peuvent pas rivaliser.

Cependant, il convient de relativiser sérieusement ces chiffres. Tout d'abord, il faut rappeler que les failles étudiées sont celles qui ont été détectées. Plus un produit est étudié, plus le nombre de failles détectées sur le nombre total de faille existant sera important. De même, plus une gamme de produits est étendue, plus, mécaniquement, le nombre de failles sera important. Microsoft, doté d'une gamme particulièrement large et souvent au coeur de l'actualité, est donc une vedette naturelle.

Oracle, absent du grand public si on excepte les environnements d'exécution Java issus de son rachat de Sun, est par contre plus étonnant dans le trio de tête, surtout avec une gamme finalement assez limitée par rapport à Microsoft ou IBM. Oracle est d'ailleurs en tête des failles les plus critiques (notées 10) avec 204 failles repérées auxquelles s'ajoutent les 179 de Sun, soit un total de 383 failles de niveau 10 en 25 ans. HP le suit de près avec 202 failles de niveau 10 mais une gamme encore plus réduite. IBM et Mozilla sont eux aussi dans un mouchoir de poche avec respectivement 188 et 186 failles de niveau 10. Microsoft et Adobe sont plus loin dans le classement avec 175 failles de niveau 10 chacun en 25 ans. Au fil des années, Microsoft baisse dans le classement annuel depuis 2010 tandis qu'Oracle et Apple ne cessent de progresser en nombre de failles. En 2012, Oracle est en tête.

L'open-source n'a pas moins de failles détectées mais Apple reste un champion des trous...

L'open-source n'a pas moins de failles détectées mais Apple reste un champion des trous

Lorsque l'on regarde le classement du nombre de failles par produits, les surprises sont importantes. Ainsi, le noyau Linux (dont toutes les versions sont considérées comme un seul produit) est en tête des systèmes aux failles détectées avec 937 en 25 ans (1752 en incluant les produits annexes au noyau issus des distributions comme Red Hat et Ubuntu) suivi du navigateur Firefox de Mozilla (864). L'ouverture du code de ces solutions facilite sans doute le repérage et donc la correction des failles. MacOS X est pourtant juste derrière avec 783 failles, loin devant Windows XP (629) ou Windows 2000 (504). Le cumul des deux principales versions de Windows passe cependant devant le noyau Linux (toutes versions confondues) avec un total de 1133 failles.

L'image de fiabilité d'Apple est donc bien remise en cause par ce classement alors même que la firme à la pomme contrôle absolument toutes les couches du matériel au système d'exploitation. Microsoft, contraint de s'adapter à des environnements matériels très différents et non-maîtrisés, ne bénéficie pas du même avantage. De plus, durant des années, Apple a été négligé par les pirates à cause de sa faible base installée.

Apple représente aussi 81% des failles détectées sur des smartphones, avec ses très verrouillés et contrôlés iPhones, loin devant l'ensemble des smartphones Androïd (24,9%) aux architectures et aux constructeurs pourtant très variés.

A l'inverse, le très décrié Flash n'est pas repérable dans les dix premières marches du podium.

A propos de l'étude

Sourcefire est un spécialiste de la cybersécurité. Son étude est basée sur deux bases de données : la Common Vulnerabilities and Exposures (CVE) et la National Vulnerability Database (NVD) de l'organisme américain National Institute of Standards and Technology (NIST). L'éditeur a harmonisé les données pour faciliter les compilations et rapprochements.