Le SASE s'invite également chez Juniper

Après Cisco ou VMware, Juniper a annoncé se conformer à l'architecture de service d'accès sécurisé edge.

La file indienne lancée autour de l'architecture SASE continue d'entrainer les acteurs du réseau avec Juniper qui annonce cette semaine entrer dans la danse. Comme l'ont fait récemment d'autres grands acteurs du secteur des réseaux, comme Cisco ou VMware en juin dernier, Juniper a déclaré qu'il allait développer son offre pour répondre au SASE (à prononcer [sasi]) tel que l'a défini le Gartner en 2019. Cette architecture de service d'accès sécurisé edge comprend une grande variété de composants que Juniper a résumés et inclus :

- des architectures hébergées dans le cloud, afin que les services puissent être facilement déployés à la demande et de manière évolutive ;

- des politiques axées sur l'identité, permettant de personnaliser l'accès au réseau et la sécurité en fonction des besoins individuels des utilisateurs ;

- l'inspection et l'application localisée des politiques pour fournir des services aussi près que possible des utilisateurs afin de minimiser la latence.

Plus de visibilité, plus de contrôle

« En intégrant les éléments de réseau et de sécurité dans une plateforme unique, les clients de Juniper peuvent profiter de manière transparente et rentable de services de sécurité avancés tels que la sécurité des applications pour une visibilité et un contrôle plus larges, la prévention avancée des menaces, la détection et la prévention des intrusions ainsi que la prévention des pertes de données. Tout cela sans aucun matériel ou logiciel supplémentaire », a écrit Samantha Madrid, vice-présidente chargée des produits de la division Security Business & Strategy de Juniper Networks, dans un billet de blog.

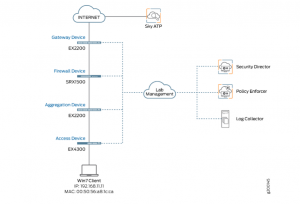

Juniper dispose d'une variété de produits de sécurité sous son architecture de sécurité connectée pour revendiquer ce type d'architecture. Par exemple, son système ATP (Advanced Threat Prevention) basé sur le cloud offre une protection avancée contre les logiciels malveillants. En outre, ses pare-feu SRX et vSRX permettent la configuration et la sécurité à distance, ainsi que la surveillance des politiques de réseau et d'application. Un autre élément clé est l'effort de l'éditeur pour intégrer l'intelligence artificielle dans ses composants de sécurité ainsi que dans ses routeurs MX Series et ses commutateurs EX et QFX Series.

Assurer une connectivité sur l'ensemble du réseau

Le rachat de Mist en 2019 pour 405 millions de dollars et l'intégration de cette technologie est la clé de voute de la stratégie de Juniper, qui a indiqué qu'elle intégrera son progiciel SecIntel (Security Intelligence) à la plateforme Mist pour l'accès sans fil. Les utilisateurs recevront des alertes de menaces détectées par les pare-feu de la série SRX de Juniper et par le cloud ATP. La prochaine étape sera l'intégration du SD-WAN de Juniper à Mist. « Les clients doivent pouvoir assurer une connectivité solide sur l'ensemble du réseau - des connexions sans fil et aux câblées - et le chemin que prend le trafic à partir d'un endroit particulier (que ce soit à la maison, dans les datacenters ou vers le cloud) et ce serait une extension naturelle d'inclure le SD-WAN. C'est un travail en cours », a déclaré à nos confrères de Network World le CEO de Juniper, Rami Rahim.

Cette orientation vers le SASE de Juniper fait donc suite aux récentes annonces faites par VMware et Cisco dans ce marché en plein essor. Le premier a annoncé faire progresser l'accès sécurisé pour les travailleurs distants et mobiles en mélangeant son offre Workspace ONE avec son offre SD-WAN. Le second a dit adopter l'architecture SASE et mettre à niveau certains de ses produits existants afin de fournir un contrôle d'accès, une sécurité et un réseau en mode cloud.

« L'adoption rapide du SD-WAN pour se connecter à des applications multi-cloud offre aux entreprises l'opportunité de repenser la façon dont l'accès et la sécurité sont gérés sur site jusqu'au cloud et en périphérie », a déclaré Jeff Reed, vice-président des produits du Security Business Group de Cisco, dans un article de blog. « Avec 60% des entreprises qui s'attendent à ce que la majorité des applications soient hébergées dans le cloud d'ici 2021 et plus de 50% de la main-d'oeuvre qui travaille à distance, les nouveaux modèles de réseau et de sécurité tels que le SASE répondent à ces besoins désormais immédiats ».

Crédit photo Juniper