Une grille vaut mieux qu'un token pour s'authentifier

Le Phishing et les spywares menacent les services de banque en ligne. Cent mille clients de la banque bred.fr authentifient leurs virements au moyen d'une carte à grille. La solution est aussi utilisée par Conforama afin d'authentifier ses partenaires commerciaux.

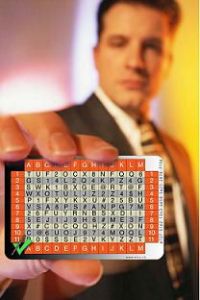

Les besoins d'authentification pour les services en ligne sont critiques. Si les cartes à puce ou les tokens de type RSA apparaissent comme le nec plus ultra technologique, une simple grille peut constituer une solution ad hoc. C'est le choix retenu à l'heure actuelle par seulement deux banques françaises, le CIC Crédit Mutuel et la Bred Banque Populaire. Un objectif de 80% des utilisateurs des services en ligne Elles ont adopté la carte à grille (encore appelée carte matricielle ou bingo card) pour l'authentification forte de leurs clients lorsqu'ils passent des ordres de virement par internet. La carte est fournie par la société Elca. L'élève modèle, c'est la Bred, avec désormais plus 100 000 porteurs de cette carte, particuliers et professionnels, soit la moitié environ des souscripteurs du service bred.fr. Et le plein est loin d'être fait. « Leur part devrait pouvoir monter jusqu'à 80 %, estime Stéphane Corre, directeur central en charge de l'organisation, du middle office et des canaux à distance de la banque. Chaque porteur a une activité moyenne de cinq virements par an. Le chemin secret connu du client Le principe de la carte à grille s'apparente à la bataille navale. A chaque demande d'authentification, le serveur de la banque envoie un défi à usage unique, par exemple « G6 », correspondant à l'une des 81 cases de la carte du porteur. L'internaute doit alors cliquer sur le clavier virtuel affiché sur l'écran de son PC (afin d'éviter les logiciels espions du clavier) les 3 chiffres ... Photo : la carte Elcard de la société Elca utilisée par la Bred Banque Populaire. ... indiqués par la case de la carte où le conduit son « chemin de lecture secret ». Ce chemin de lecture correspond, par exemple, à une case à droite de G6, puis deux cases en haut, soit « 044 ». Ce chemin secret peut être changé périodiquement. Une carte peut ainsi fournir jusqu'à 3 200 codes à usage unique. Pas besoin d'une hot line dédiée Pour des raisons de sécurité, cependant, la Bred Banque Populaire n'a pas voulu permettre ce changement de chemin secret, préférant remplacer la carte. L'attribution et le renouvellement de ces cartes se gèrent plus facilement que les tokens USB. « Nous les envoyons par pli simple, car elles ne contiennent aucune information personnelle tant qu'elles ne sont pas installées sur un compte donné, détaille Stéphane Corre. Ce qui les oppose aux tokens USB, qui ne doivent en aucun cas être interceptés, puisqu'ils sont déjà pré-installés sur l'ordinateur. Moyennant quelques petites astuces mnémotechniques, les règles de fonctionnement sont, de plus, rapidement assimilées. « Le pourcentage des porteurs qui demandent de l'aide est très faible. Donc pas besoin d'une hotline dédiée 24/7, constate Stéphane Corre. A la Bred Banque Populaire, les appels des porteurs de carte sont ainsi pris en charge par le centre d'appels générique, et au pire leurs besoins de transactions peuvent être pris en charge directement par téléphone. La rupture de protocole nécessaire Autre avantage déterminant : la rupture de protocole (on change de mode de dialogue avec l'internaute). Il est donné par une évolution de la solution de carte, qui permet à la banque et à l'internaute de confirmer la transaction souhaitée sous forme d'image. Ce qui empêche les spywares, logiciels de phishing et autres keyloggers d'intercepter quoi ce soit et ..... de détourner ni vu ni connu des virements augmentés. « Cette rupture de protocole, qui permet à l'internaute de vérifier le virement réel, n'est pas utilisée aujourd'hui par les tokens RSA et les certificats logiciels. Elle est pourtant essentielle à la sécurité des transactions, souligne le directeur central de la BRED, La carte adoptée également par Conforama La solution de carte s'étend à d'autres services en ligne. Le distributeur Conforama vient ainsi de l'adopter pour authentifier les accès à sa nouvelle application de sourcing en ligne. Une vingtaine de personnes l'utilisent déjà. A terme, l'idée est d'en donner une à chacun des 900 fournisseurs de l'enseigne pour la conclusion de leurs marchés via Internet. Les cartes seraient remises à leurs porteurs par l'un de leurs 9 bureaux de rattachement dans le monde, comme des cartes de fidélité, sans nécessiter de dispositif particulier, ni de hot line. « Avec des tokens USB ou des certificats logiciels, les cycles de création seraient beaucoup plus longs. Sans garantie, de plus, que le même compte ne soit pas utilisé par d'autres personnes, sans gestion du renouvellement des mots de passe, ni de véritable possibilité de purge des accès, explique David Forler, responsable du projet authentification forte chez Conforama, Une intégration en 4 à 7 jours Les cartes n'exigent en outre aucune formation : « une simple information suffit ». D'autres entreprises les utilisent également pour l'authentification des accès à leur réseau VPN. Indépendantes du matériel, elles sont aussi très appréciées des personnels nomades. Leur infrastructure support se compose d'un serveur central, d'un générateur de cartes, d'une base centrale et d'une console d'administration. La solution s'intègre aux serveurs web et Radius existants en 4 à 7 jours, pour un coût minimum de 15 000 €. Le fournisseur, la société Elca, emploie 500 personnes à Lausanne.