3 entreprises sur 5 ont subi des attaques contre leur chaîne logicielle en 2021

Selon l'enquête de l'entreprise californienne Anchore, les attaques contre la chaîne d'approvisionnement logicielle ont fortement augmenté après la divulgation de la faille Log4j.

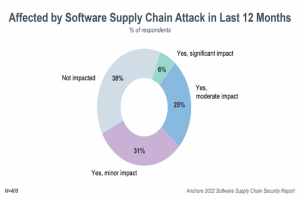

Selon une récente enquête d'Anchore, un fournisseur de solutions de sécurité, plus de trois entreprises sur cinq ont été ciblées par des attaques de la chaîne logicielle en 2021. Réalisée auprès de 428 cadres, directeurs et responsables de l'IT, de la sécurité, du développement et du DevOps, l'enquête a révélé que les entreprises de près d'un tiers des personnes interrogées (30 %) ont été fortement ou modérément touchées par une attaque de la chaîne d'approvisionnement logicielle en 2021. Seuls 6 % ont déclaré que les attaques avaient eu un impact mineur sur leur chaîne d'approvisionnement logicielle.

L'enquête a été réalisée entre le 3 et le 30 décembre 2021, c'est-à-dire au moment de la découverte de la vulnérabilité Log4j dans le composant Apache Log4, rendue publique le 9 décembre. Avant cette date, 55 % des personnes interrogées ont déclaré avoir subi une attaque de la chaîne d'approvisionnement logicielle. Après cette date, ce chiffre est passé à 65 %. « Cette différence montre que des personnes n'avaient pas subi d'attaque de la chaîne d'approvisionnement avant la divulgation de la faille Log4j, et que des personnes avaient subi une attaque antérieure, mais dont l'impact a été plus fort après Log4j », a expliqué Kim Weins, vice-président senior d'Anchore.

Les entreprises technologiques plus durement touchées

L'enquête a également révélé que les fournisseurs IT étaient plus touchés par les attaques de la chaîne d'approvisionnement logicielle (15 %) que les autres secteurs (3 %). « Les entreprises technologiques créent potentiellement un retour sur investissement pour les mauvais acteurs », a encore expliqué M. Weins. « Si un attaquant parvient à s'infiltrer dans un produit logiciel et que ce dernier est fourni à des milliers d'autres personnes, il peut avoir un pied dans des milliers d'autres entreprises », a-t-il ajouté. La sécurité de la chaîne d'approvisionnement semble également susciter l'intérêt de nombreuses entreprises. 54 % des personnes interrogées considèrent cette sécurité comme un domaine d'intérêt majeur ou important. L'intérêt des utilisateurs matures de conteneurs est encore plus élevé, puisque 70 % d'entre eux déclarent que la sécurité de la chaîne d'approvisionnement est pour eux une priorité absolue ou majeure. Le nombre de dépendances auxquelles il faut prêter attention augmente avec les conteneurs et les déploiements natifs du cloud », a ajouté M. Weins. « Donc, à mesure que les gens deviennent plus matures avec les conteneurs, ils reconnaissent qu'ils doivent faire attention à toutes ces surfaces d'attaque supplémentaires auxquelles exposent ces dépendances ».

Le SBOM, essentiel pour sécuriser la chaîne d'approvisionnement logicielle

Même si un grand nombre de personnes interrogées affirment que la protection de la chaîne d'approvisionnement logicielle est pour elles une priorité, le rapport fait remarquer que peu intègrent dans leur stratégie de sécurité les nomenclatures logicielles répertoriant tous les composants logiciels (Software Bills of Materials, SBOM). Ainsi, moins d'un tiers des répondants suivent les meilleures pratiques en matière de nomenclature logicielle et seulement 18 % disposent d'une nomenclature complète pour toutes leurs applications. « Nous pensons que le SBOM est une base essentielle pour sécuriser la chaîne d'approvisionnement des logiciels, car elle permet de savoir quels logiciels sont réellement utilisés », a encore déclaré le vice-président senior d'Anchore.

Un SBOM peut également contribuer à accélérer le temps de réponse d'une équipe de sécurité en cas de découvertes de vulnérabilités. « Sans SBOM, le délai de correction des vulnérabilités peut s'étaler sur des mois, voire des années », a affirmé Sounil Yu, RSSI de JupiterOne, une entreprise de solutions de gestion des actifs et de gouvernance. « Sans SBOM, les clients investissent dans des solutions de type boîte noire, ce qui entraîne une méconnaissance de tous les composants utilisés dans un produit ou un service », a ajouté Rick Holland, RSSI de Digital Shadows, un fournisseur de solutions de protection contre les risques numériques. M. Weins maintient que l'adoption d'une nomenclature SBOM sera incontournable en 2022. « Il devient évident pour tout le monde que la sécurité logicielle commence par la compréhension de tout ce qui entre dans la composition d'un logiciel et par l'utilisation de cette liste pour vérifier la sécurité avant de livrer le logiciel. Il faut aussi continuer à surveiller en permanence la sécurité du logiciel après son déploiement ».