Avec TotalCloud FlexScan, Qualys sécurise les accès multi-cloud

Le système de gestion de la sécurité sans agent de Qualys simplifie la gestion des vulnérabilités pour les équipes de sécurité et les développeurs dans les environnements cloud et de cloud hybride.

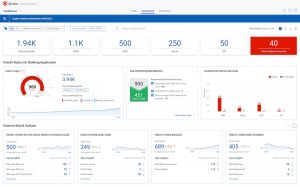

L'éditeur de solutions de gestion des vulnérabilités Qualys propose de tester dès à présent son offre TotalCloud with FlexScan avant sa disponible générale d'ici à la fin 2022. La plateforme de détection et de réponse aux vulnérabilités sans agent, native du cloud, est utilisable dans les environnements multi-cloud et hybrides. Le logiciel fournit une vue d'ensemble des charges de travail réalisées dans le cloud par l'entreprise utilisatrice et identifie les vulnérabilités connues. Le système analyse également les charges de travail afin de vérifier si elles ont ouvert des ports réseau. La plateforme surveille aussi beaucoup d'autres facteurs pour offrir une image détaillée de l'état de vulnérabilité global de l'entreprise, en suivant les VM (machines virtuelles), les bases de données, les comptes d'utilisateur et les vulnérabilités exploitables dans les actifs publics exposés. Selon Qualys, un grand nombre de fonctionnalités de TotalCloud sont no-code, si bien que les utilisateurs peuvent utiliser une interface graphique (GUI) pour effectuer des tâches opérationnelles complexes comme la mise en quarantaine des actifs et la définition des paramètres d'alerte, qui nécessiteraient habituellement un codage et prendraient beaucoup plus de temps. « TotalCloud est aussi un outil devsecops qui peut servir aux développeurs pour identifier et corriger les failles de sécurité à chaque étape du processus de développement », a ajouté le fournisseur.

Un design agentless

L'un des principaux arguments de vente de TotalCloud concerne le design sans agent de Totalcloud, ce qui signifie « qu'aucun logiciel ne doit être exécuté sur les actifs surveillés, afin de ne pas affecter les charges de travail surveillées par le logiciel », comme l'a expliqué Frank Dickson, vice-président du groupe IDC pour la sécurité et la confiance. « La sécurité sans agent est une formidable innovation pour répondre aux approches imparfaites de la sécurité des applications au sein des entreprises », a ajouté M. Dickson. « Essentiellement, la sécurité agentless atténue les conflits inter-entreprises résultant des objections des développeurs, car les opérations cloud examinent uniquement l'environnement qui se trouve derrière une paroi virtuelle scellée », a-t-il ajouté. Cependant, cela signifie également que l'approche de la sécurité sans agent est essentiellement basée sur des instantanés individuels des systèmes qu'elle protège, et non sur une surveillance continue, à chaque instant. Selon M. Dickson, le système ne peut donc pas protéger les charges de travail qui tournent momentanément et s'interrompent ensuite entre ces instantanés. « De plus, les solutions sans agent ne peuvent pas extraire la télémétrie de l'activité comme les informations sur les processus, l'activité des connexions des couches L3/L4, l'analyse de la mémoire ou d'autres informations en temps réel », a-t-il fait remarquer. « Enfin, les possibilités d'action agentless sont très limitées, de sorte que les actions de réponse et de remédiation sont limitées. Un professionnel de la sécurité sera limité dans sa capacité à isoler une charge de travail ou à redéployer une image parfaite sans recourir à un agent ».