Cisco recommande de ne plus utiliser d'algorithmes cryptographiques faibles avec l'authentification OSPF

Afin de protéger certains de ses équipements Catalyst et ASR contre les risques de baisse de performance, Cisco recommande d'utiliser AES-CBC pour le chiffrement et SHA1 pour l'authentification.

Cisco restreint l'usage d'algorithmes cryptographiques faibles lors de la configuration de l'authentification des paquets OSPF (Open Shortest Path First) sur certaines plateformes Catalyst Edge et certains routeurs à services intégrés (Integrated Services Routers, ISR) afin de réduire le risque de problèmes de service. « Les nouvelles versions du logiciel IOS XE de Cisco (version 17.11.1 et ultérieures) ne prennent plus en charge ces algorithmes - DES, 3DES et MD5 - par défaut », a déclaré Cisco dans un avis.

Plus précisément, ces algorithmes ne sont plus des options par défaut pour le protocole Open Shortest Path First v 3 (OSPFv3), qui utilise l'API de socket sécurisé IPsec pour ajouter l'authentification aux paquets OSPFv3 qui distribuent les informations de routage. « Pour utiliser des algorithmes de chiffrement aussi faibles, une configuration explicite est nécessaire », a déclaré Cisco dans son avis. « Sinon, le voisinage OSPF ne s'établira pas, ce qui entraînera des interruptions de service. Ces algorithmes doivent être remplacés par des algorithmes plus puissants, en particulier Advanced Encryption Standard-Cipher Block Chaining (AES-CBC) pour le cryptage et Service Hash Algorithm (SHA1 ou SHA2) pour l'authentification », a précisé le fournisseur.

Renforcer le chiffrement

Cisco indique toutefois qu'il existe une solution de contournement au problème, mais recommande de ne pas la mettre en oeuvre. « Avant que les clients ne mettent à jour le logiciel vers IOS XE version 17.11.1 ou ultérieure, ils doivent mettre à jour la configuration OSPFv3 IPsec pour utiliser des algorithmes cryptographiques forts. Mais, cette commande n'est disponible qu'à partir de la version 17.7.1 d'IOS XE et ne prendra effet qu'après un redémarrage », a expliqué l'entreprise. « Cisco ne recommande pas cette option, car ces algorithmes cryptographiques faibles ne sont pas sûrs et n'offrent pas une protection adéquate contre les menaces modernes. Cette commande ne doit être utilisée qu'en dernier recours », a insisté le fournisseur.

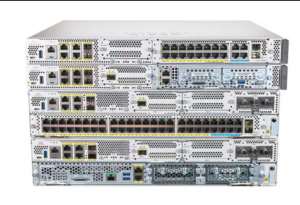

La firme de San José invite les clients à remplir une demande de service Service Request pour poser des questions ou obtenir de l'aide pour résoudre un problème. Le logiciel IOS XE fonctionne sur un grand nombre d'équipements Cisco, mais l'avis ne s'applique qu'au 1100 ISR, au logiciel Catalyst 8000V Edge et aux plateformes Catalyst 8300, 9500 et 8500L Edge.