Cloudflare ajoute Magic WAN et Magic Firewall à son offre One

Les fonctions Magic WAN et Magic Firewall de la plateforme Cloudflare One viennent simplifier la liaison entre les sites et les datacenters tout en permettant aux entreprises de mieux appliquer les politiques de sécurité.

Cloudflare a ajouté deux fonctionnalités majeures à sa plateforme réseau-en-tant-que-service Cloudflare One. La première, Magic WAN, permet aux entreprises de connecter leurs succursales, leurs datacenters, leurs actifs cloud et leurs travailleurs distants à son réseau mondial et de l'utiliser comme leur propre réseau WAN défini par logiciel. La seconde, Magic Firewall, est un pare-feu-en-tant-que-service qui permet aux entreprises d'appliquer des politiques de sécurité sur ce nouveau réseau virtuel.

Initialement lancée en octobre, la plateforme Cloudflare One est conforme au modèle de sécurité réseau SASE (Secure Service Access Edge) tel que l'a défini Gartner, où les fonctions traditionnelles de sécurité réseau sont mises en oeuvre en tant que services cloud de manière unifiée plutôt que sur site par le biais de divers boîtiers matériels et d'appliances virtuelles. Le SASE découle directement de l'adoption croissante, ces dernières années, de services basés sur le cloud et d'infrastructure cloud et plus récemment, du passage au travail à domicile qui a fortement remis en question les architectures de réseau traditionnelles.

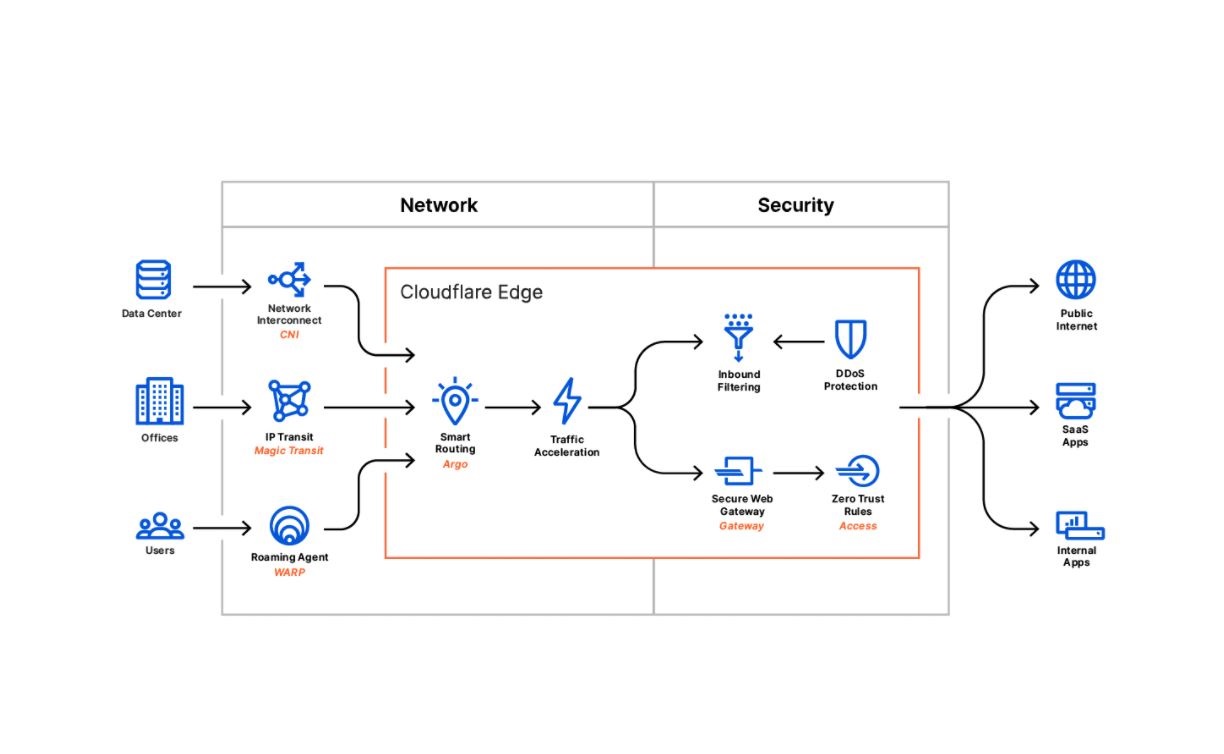

Cloudflare One combine des produits de mise en réseau qui permettent de sécuriser les accès des employés , et ce, où qu'ils se trouvent. (Crédit Cloudflare)

L'évolution du périmètre réseau

Cloudflare One combine déjà un accès zero trust aux applications cloud et locales avec Access, le filtrage du trafic Web avec Gateway, la protection contre les attaques DDoS avec Magic Transit et des liaisons par fibre privée vers le réseau de Cloudflare avec Network Interconnect. Magic WAN vient aujourd'hui compléter cette offre et permet aux entreprises d'utiliser le réseau du fournisseur comme hub central et comme backbone dans leur architecture de réseau en étoile, où les rayons sont des bureaux, des datacenters, des clouds privés virtuels (VPC) et des employés dispersés dans le monde entier.

Traditionnellement, pour relier leurs différents sites et datacenters avec les réseaux des fournisseurs de télécommunications, les entreprises utilisent une technologie MPLS (MultiProtocol Label Switching) de routage mesh des données basée sur la commutation de labels. Cette technologie n'est ni bon marché, ni facile à déployer et complexifie grandement la gestion, car les politiques de sécurité du réseau et le filtrage du trafic doivent toujours être appliqués sur chaque site en combinant des pare-feux avec d'autres appliances de sécurité.

Simplifier la gestion avec Magic WAN

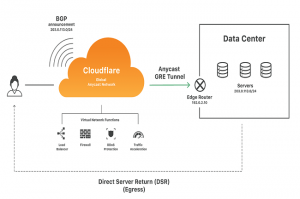

Avec Magic WAN, Cloudflare veut simplifier la gestion des politiques. Le réseau mondial Anycast de Cloudflare permet déjà d'offrir des performances et une disponibilité élevées afin de servir sa principale activité CDN de réseau de diffusion de contenu. L'entreprise dispose de datacenters dans plus de 200 villes réparties dans plus de 100 pays, avec un appairage local aux points d'échange Internet. Quel que soit l'endroit où se trouvent les succursales ou les employés, il y a de fortes chances qu'ils se connectent toujours à un serveur proche d'eux, puis que le trafic soit acheminé via le réseau privé de Cloudflare en bénéficiant efficacement de ses optimisations de performances, de son routage intelligent et de sa sécurité. Avec Magic WAN, les entreprises doivent juste configurer des tunnels Anycast GRE depuis leurs bureaux ou leurs datacenters vers Cloudflare et elles peuvent ensuite définir leurs réseaux privés et leurs règles de routage dans un tableau de bord central. Les solutions Argo Tunnel, Network Interconnect et bientôt IPsec existantes de Cloudflare peuvent également être utilisées pour connecter les datacenters et les clouds privés virtuels (VPC) à son réseau, tandis que les employés itinérants se connecteront à l'aide de Cloudflare WARP, une solution de tunneling sécurisé construite autour du très performant protocole Wireguard VPN.

Cela résout également les problèmes d'évolutivité et de performance auxquels les entreprises ont été confrontées avec les passerelles et les concentrateurs VPN traditionnels au moment où elles ont dû gérer du jour au lendemain une main-d'oeuvre distante importante du fait de la pandémie. Étant donné que Cloudflare devient la passerelle VPN pour les utilisateurs de l'entreprise, le Split Tunneling, qui consiste à acheminer une partie du trafic de leur appareil vers le VPN du bureau en raison des limites de capacité de la bande passante ou dans les connexions simultanées de la passerelle VPN de l'entreprise, est désormais inutile. En effet, une fois à l'intérieur du réseau Cloudflare, il est toujours possible de filtrer le trafic et d'appliquer des politiques de contrôle d'accès zero-trust pour vérifier l'identité de l'appareil, sa posture de sécurité et sa localisation avant de l'autoriser à se connecter aux diverses ressources ou applications de l'entreprise.

Contrôler le trafic E/S avec Magic Firewall

Alors que Magic WAN permet de définir un réseau d'entreprise privé au sein de Cloudflare et d'y connecter les sites, les employés et les actifs existants, Magic Firewall permet aux administrateurs réseau de contrôler le type de trafic autorisé à entrer et sortir du réseau. Par exemple, le réseau peut comprendre des serveurs Web qui doivent être accessibles depuis Internet via les ports 80 (HTTP) et 443 (HTTPS), mais les connexions SSH à ces serveurs ne doivent être autorisées que depuis le réseau d'entreprise ou certains périphériques du réseau d'entreprise à des fins d'administration.

Disponible par défaut pour Magic WAN, Magic Firewall est censé remplacer tous les boîtiers de pare-feux individuels déployés dans les succursales ou les datacenters par un tableau de bord unique basé sur le cloud, ce qui simplifie la gestion et l'audit de conformité. À l'avenir, Cloudflare prévoit de lancer des solutions IDS/IPS et DLP basées sur le cloud pour One afin de permettre aux entreprises de remplacer aussi ces appliances de sécurité. Pour l'instant, afin de soutenir l'intégration de Magic WAN dans les déploiements SD-WAN existants déjà réalisés par certaines entreprises, Cloudflare a lancé des partenariats avec des fournisseurs On-Ramp et de datacenters comme Arista Networks, Aruba SilverPeak, Digital Realty et CoreSite.

Une approche proche de celle de Zscaler

« Si vous reconnaissez que, dans le monde du travail actuel, on ne doit plus nécessairement se rendre dans un bureau pour se connecter à un réseau d'entreprise, Cloudflare One permet aux employés, où qu'ils se trouvent, de se connecter aux services dont ils ont besoin et de sécuriser leur trafic sur Internet », a expliqué John Graham-Cumming, directeur technique du fournisseur. « D'une certaine manière, cela revient à mettre place un réseau virtuel afin que les personnes, les appareils et les serveurs puissent communiquer entre eux de manière sécurisée en utilisant notre réseau comme réseau d'entreprise. La solution combine différentes choses, dont une partie concerne la mise en réseau, mais aussi la manière dont l'entreprise contrôle l'accès aux applications, le lieu à partir duquel ses employés se connectent, avec quel appareil, comment est réalisée l'authentification et comment elle filtre ce que font ces personnes. Cloudflare One remplace en quelque sorte toutes ces appliances matérielles et autres choses de ce genre connectées au réseau d'entreprise et les rend accessibles en tant que service sur Internet ».