Cybereason et GCP lancent une solution XDR

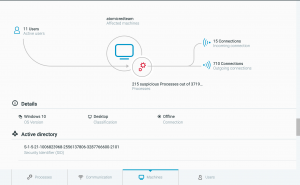

La solution conjointe proposée par Cybereason et Google Cloud améliore la capacité à prédire, détecter et répondre aux cyberattaques à l'échelle des terminaux, des réseaux, des identités, du cloud et des espaces de travail.

L'entreprise de cybersécurité Cybereason et Google Cloud ont dévoilé une solution conjointe destinée à améliorer la capacité des défenseurs à prévoir, détecter et répondre aux cyberattaques. Animée par Google Chronicle, la solution Cybereason XDR peut fonctionner à grande vitesse dans toute l'entreprise - y compris les points de terminaison, les réseaux, les identités, le cloud et les espaces de travail. Ce partenariat est peut-être révélateur de l'état du marché de la détection et de la réponse aux menaces.

Une défense consolidée et la fin des silos de solutions

Dans les environnements actuels, les entreprises sont généralement confrontées au défi de gérer une surface d'attaque multi-connectée avec des solutions cloisonnées qui entravent les processus de défense. Avec la solution Cybereason XDR alimentée par Google Chronicle, les défenseurs peuvent s'appuyer sur AI-driven XDR pour prédire, comprendre et mettre fin aux attaques sophistiquées. Selon les deux sociétés, Cybereason est la seule solution du marché pouvant offrir une protection à l'échelle planétaire, une détection et une réponse centrées sur les opérations, et une prédiction du comportement de l'attaquant.

« Ensemble, Cybereason et Google Cloud fournissent la première véritable plateforme XDR du secteur », a déclaré Lior Div, CEO et cofondateur de Cybereason, dans un communiqué de presse. « D'autres fournisseurs ont simplement fait une extension de point d'extrémité et l'ont appelée XDR. Ce n'est pas suffisant. Notre plateforme XDR pilotée par l'IA permet d'obtenir une histoire unifiée d'une attaque et un ensemble coordonné d'actions sont nécessaires pour mettre fin aux attaques tout en prédisant et en prévenant les menaces de demain », a-t-il ajouté. Sunil Potti, directeur général et vice-président de la sécurité du cloud chez Google Cloud, ajoute que, grâce à cette solution XDR, les entreprises peuvent désormais inverser l'avantage de l'adversaire et mettre fin aux opérations malveillantes en toute confiance.

Une plateforme à l'image des tendances actuelles en matière de DR

Allie Mellen, analyste chez Forrester Research, a bien traduit ce que la plateforme révélait sur l'état actuel et l'avenir de la protection des points de terminaison et de la réponse aux menaces (Endpoint Detection and Response, EDR). « Au cours de l'année écoulée, de nombreux fournisseurs de systèmes de détection d'intrusion se sont associés à des fournisseurs de systèmes de gestion de l'information (SIEM) pour proposer des solutions XDR, comme Devo et EclecticIQ. Cette solution à sens unique permet aux fournisseurs d'EDR d'apporter des données de logs supplémentaires provenant d'autres sources sans avoir besoin d'une expertise en gestion de logs en interne », a-t-elle expliqué.

« Ces offres sont particulièrement bienvenues pour le travail à distance, car elles donnent aux équipes de sécurité une visibilité et un aperçu de ce qui se passe sur les terminaux », a ajouté Mme Mellen. « Reste à voir dans quelle mesure ce nouveau partenariat améliorera la protection. Cependant, si le regarde d'autres offres XDR disponibles depuis plus d'un an, nous voyons que les utilisateurs finaux profitent d'une valeur supplémentaire. En particulier, les utilisateurs finaux ne tarissent pas d'éloge sur la qualité de détection des offres XDR natives », a encore déclaré Mme Mellen.