Une fonction antiransomware pour le SASE de Cato Networks

Des algorithmes d'apprentissage machine analysent désormais le trafic des serveurs pour détecter et supprimer les attaques de ransomware sur le réseau des clients de Cato.

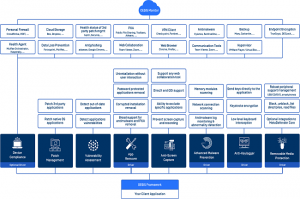

Cato Networks, le fournisseur de SASE (Secure Access Service Edge), propose une fonction de protection du réseau contre les ransomwares basée sur le cloud. En s'appuyant sur des algorithmes heuristiques d'apprentissage machine, combinés aux connaissances du réseau de la plateforme, la plateforme cloud de Cata pourra détecter et empêcher la propagation des ransomwares dans une entreprise sans qu'elle ait besoin de déployer d'agents aux points de terminaison. « En identifiant les ransomwares par leurs caractéristiques réseau sous-jacentes, les équipes de sécurité peuvent se protéger contre des acteurs sophistiqués de la menace qui ont appris à contourner les défenses des points de terminaison », a déclaré dans un communiqué Etay Maor, directeur principal de la stratégie de sécurité chez Cato Networks. Le SASE est un concept assez nouveau dans la sécurité des réseaux et du cloud. Défini pour la première fois en 2019 par Gartner, le SASE consiste à combiner, en une seule solution, de nombreuses fonctions de sécurité basées sur le réseau, comme les passerelles web sécurisées (Secure Web Gateways, SWG), les pare-feu, l'accès réseau de confiance zéro (Zero Trust Network Access, ZTNA) et la fonctionnalité de courtier en sécurité d'accès au cloud (Cloud Access Security Broker, CASB), avec un réseau étendu SD-WAN.

Une protection intégrée au réseau

En tant que fournisseur de SD-WAN, la solution réseau de Cato connecte les sites, les ressources cloud et les utilisateurs mobiles entre eux et à Internet, ce qui lui donne une visibilité sur le trafic site à site et Internet. Le principe de la capacité de protection contre les ransomwares basée sur le réseau consiste à inspecter tous les flux de blocs de messages de serveur (SMB) avec les algorithmes de Cato entrainés dans la détection des activités de ransomware. SMB est un protocole de partage de fichiers en réseau utilisé par Windows, qui permet aux applications de lire ou d'écrire dans des fichiers, et aussi de demander des services à un programme serveur dans un réseau.

Entraînés avec les ressources du lac de données de Cato qui conserve l'historique de tous les flux de trafic de bout en bout de Cato Cloud collectés depuis les environnements edge connectés, les sites, les utilisateurs, les appareils IoT et d'autres ressources connectées au cloud, les algorithmes inspectent les flux de trafic SMB en temps réel en s'intéressant à divers attributs de réseau. En particulier, les propriétés des fichiers, les données d'accès aux volumes partagés, le comportement du réseau et les intervalles de temps de chiffrement. Si elle détecte un ransomware, la technologie Cato bloque automatiquement le trafic SMB à partir de l'appareil source, empêchant ainsi tout cryptage de fichier ou mouvement latéral. Une alerte est aussi envoyée au client.

Plus de sécurité pour le SASE de Cato

Selon un communiqué du fournisseur, cette annonce s'inscrit dans le cadre de la stratégie multicouche d'atténuation des ransomwares de Cato qui s'attaque aux tactiques, techniques et procédures (TTP) courantes en matière de ransomwares, telles qu'elles sont décrites dans le framework MITRE ATT&CK. Á cette fin, Cato Networks a récemment introduit un contrôle d'accès aux applications basé sur les risques pour lutter contre les menaces de sécurité et les défis de productivité instroduites par le travail à distance et les stratégies BYOD. Le fournisseur s'est également associé à Windstream Enterprise, une entreprise de communication managée, pour lancer une solution SASE managée complète.